研究人员警告上周的Sudo安全漏洞同样影响macOS操作系统

上周,Qualys 安全研究人员披露了 CVE-2021-3156 漏洞。攻击者可据此利用 Sudo 应用程序中的一个 bug 访问本地系统,进而提升账户的访问权限。起初该漏洞被认为仅影响 Linux 和 BSD 平台,但是英国安全研究人员今日指出,这个 Sudo 安全漏洞同样影响苹果公司的 macOS 操作系统。

访问:

苹果在线商店(中国) - Mac

Sudo 允许管理员将原本受限的 root 访问权限分配给其它用户

起初,Qualys 研究人员发现该漏洞或在 Sudo 应用程序中引发堆栈溢出错误,让当前用户也获得对底层 root 命令的特权访问。若被恶意攻击者利用,显然会对整个系统构成严重威胁。

尽管利用该漏洞的唯一前提是攻击者必须可以摸到系统,但通过在设备上植入恶意软件(或强制低特权服务账户)的形式来达成目的。

在上周的报告中,Qualys 研究人员仅在 Ubuntu、Debian 和 Fedora 这三大 Linux 发行版上进行了测试,并且推测其它类 UNIX 操作系统也会受到影响。

当时许多人猜测 BSD 躺枪,毕竟该系列操作系统也附带了功能强大的 Sudo 应用程序,此外有其他研究人员发现该漏洞也可在 IBM AIX 系统上复现。

然而正如 Hacker House 联合创始人 Matthew Hickey 今日在 Twitter 上曝光的那样,最新版本的苹果 macOS 操作系统也未能幸免。

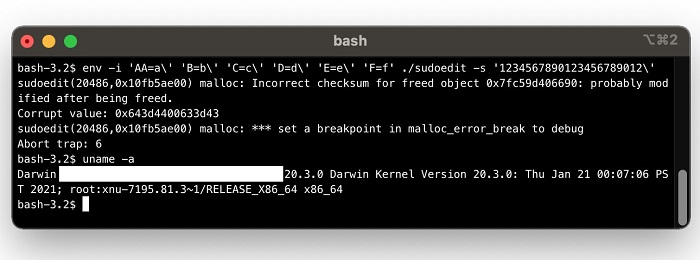

Hickey 表示,其在 macOS 平台上测试了 CVE-2021-3156 漏洞,然后发现只需实施某些修改,该漏洞亦可被用于向攻击者授予 root 账户的特权访问。

在接受 ZDNet 采访和分享的一段视频中,Hickey 指出 —— 想要触发该漏洞,只需覆盖 argv [0] 或创建一个符号链接。

随后这一消息也得到了业界知名的 macOS 安全这一的 Patrick Wardle 的私下和独立验证,并由卡内基梅隆大学计算机应急安全响应(CERT)协调中心的漏洞分析师 Will Dormann 正式向外界公布 。

更糟糕的是,即使部署了苹果在周一发布的最新安全补丁,该漏洞仍可能在 macOS 的最新版本中被再次利用。

Hickey 表示其已于今日早些时候向苹果知会了此事,但截止 ZDNet 发稿时,该公司尚未回应外媒的置评请求。